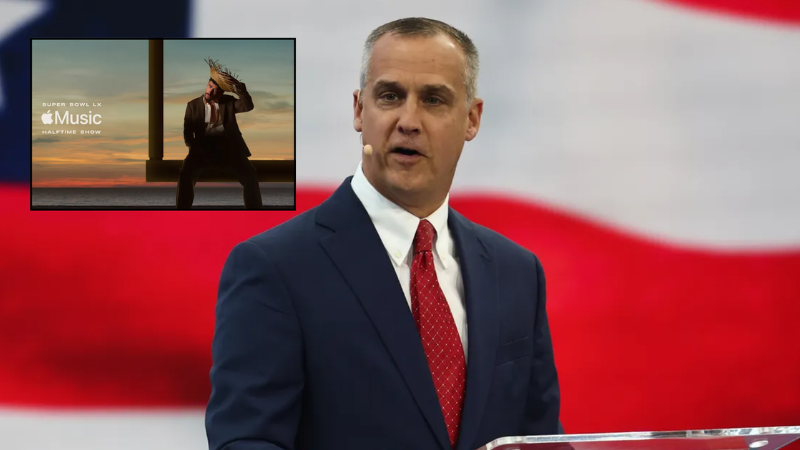

EE. UU. desplegará agentes de inmigración durante el Super Bowl 2026 para reforzar controles

2 octubre, 2025

Gobierno deberá cumplir 16 mandatos de la Corte Constitucional sobre el sistema de seguimiento al Acuerdo de Paz

2 octubre, 2025Expertos en seguridad informática identificaron una cadena de infección que inicia con un correo falso y culmina con el control total del dispositivo afectado. El ataque se concentra en países de habla hispana, especialmente Perú.

Una campaña maliciosa dirigida a usuarios de habla hispana está utilizando archivos PDF como señuelo para distribuir un troyano de acceso remoto. La amenaza fue identificada por el equipo de investigación de ESET Latinoamérica, que advierte sobre el uso de ingeniería social y plataformas de almacenamiento en la nube para propagar el malware.

Según el análisis de los expertos en ciberseguridad, los atacantes envían correos electrónicos en español que simulan provenir de entidades legítimas. Estos mensajes contienen archivos PDF que aparentan ser documentos financieros, notificaciones institucionales o comunicaciones urgentes. Al abrir el archivo, se activa una cadena de infección que culmina con la instalación del troyano Ratty.

“El archivo PDF contiene enlaces que redirigen al usuario a servicios como Google Drive, Dropbox o Mediafire, desde donde se descarga un archivo HTML”, explica Fabiana Ramírez Cuenca, investigadora de Seguridad Informática de. A partir de allí, se ejecuta un script VBS que descarga un archivo comprimido ZIP, el cual contiene el ejecutable malicioso.

Ratty es un software de acceso remoto escrito en Java, que permite a los atacantes tomar control del dispositivo infectado. Entre sus funciones se encuentran la captura de pantalla, grabación de audio, acceso a la cámara web, registro de teclas presionadas y ejecución de comandos. Además, el malware establece conexión con un servidor de comando y control, lo que permite mantener acceso persistente al equipo comprometido.

Para lograr persistencia en sistemas Windows, el troyano se copia dentro del sistema y se disfraza como un archivo PNG. Esta técnica le permite evadir detección y continuar operando en segundo plano. “Ratty incluye módulos para bloquear la pantalla, congelar el cursor y transferir archivos entre el dispositivo y el servidor remoto”, señala el informe de la reconocida firma de ciberseguridad .

La campaña está dirigida principalmente a usuarios en Latinoamérica, con especial énfasis en países de habla hispana. ESET recomienda extremar precauciones ante correos electrónicos no solicitados, evitar abrir archivos PDF de origen desconocido y verificar la autenticidad de los enlaces antes de hacer clic. La empresa también sugiere mantener actualizado el software de seguridad y realizar análisis periódicos del sistema.

SALA DIGITAL COLMUNDO